Steeds vaker worden we geconfronteerd met cyberaanvallen, die ook in de industrie in toenemende mate tot problemen leiden. Een recent voorbeeld is de kwaadaardige software WannaCry, die in mei 2017 wereldwijd voor grote problemen zorgde. Onder meer productiefaciliteiten van Renault moesten worden stilgelegd nadat systemen werden besmet met het computervirus. Eddy Willems, security evangelist bij G DATA, legt uit hoe bedrijven zich kunnen wapenen tegen dergelijke malware en welke rol Artificial Intelligence hierbij kan spelen.

‘Eén slachtoffer en nauwelijks schade’

WannaCry is ransomware, een vorm van kwaadaardige software die bestanden en systemen in gijzeling neemt door deze softwarematig te versleutelen. Dit betekent in de praktijk dat systemen en data niet meer toegankelijk zijn. Voor bedrijven kunnen dergelijke aanvallen enorme consequenties hebben, in het ergste geval valt zelfs het volledige productieproces stil. In andere gevallen worden belangrijke data versleuteld, waardoor bijvoorbeeld niet meer duidelijk is welke order bij welke klant moet worden afgeleverd of componenten niet meer bij toeleveranciers kunnen worden besteld.

Veel schade

Makers van ransomware eisen doorgaans losgeld van slachtoffers die weer toegang willen verkrijgen tot gegijzelde systemen en data. Betalen heeft echter niet altijd zin. Niet alleen gaan cybercriminelen na betaling lang niet altijd tot ontsleuteling over, ook zijn er vormen van ransomware bekend waarbij het onmogelijk is de versleuteling op te heffen. ‘Helaas zien we tegenwoordig ook uitbraken van ransomware die niet als doel hebben losgeld te innen bij slachtoffers, maar die juist zo veel mogelijk schade willen veroorzaken door bijvoorbeeld de bedrijfsvoering van bedrijven te onderbreken. Dit noemen wij ook wel pseudo-ransomware, aangezien deze malware is vermomd als ransomware maar in feite een ander doel heeft’, aldus Willems.

Een voorbeeld is NotPetya, een computervirus dat veel op WannaCry lijkt en in juli 2017 systemen wereldwijd in gijzeling nam. ‘Na analyse bleek dat deze ransomware vooral gericht was op het aanrichten van schade in bepaalde sectoren en landen; de aanvallers lijken niet de intentie te hebben gehad getroffen systemen na betaling weer te ontsleutelen.’

Kunstmatige intelligentie

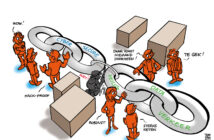

Traditioneel detecteren beveiligingsoplossingen malware aan de hand van signatures, digitale handtekeningen die worden gecreëerd op basis van specifieke kenmerken van malware. Dankzij deze signature herkent antivirussoftware de malware direct als deze op een systeem terechtkomt, nog voordat de malware kwaadaardige handelingen kan uitvoeren. Een signature is echter alleen beschikbaar voor bekende malware. Als een bedrijf wordt getroffen door nieuwe malware die nog nooit eerder is gedetecteerd, biedt deze werkwijze geen uitkomst. Steeds vaker maken beveiligingsoplossingen daarom gebruik van kunstmatige intelligentie om onbekende kwaadaardige software te herkennen, zodat gebruikers ook hiertegen gewapend zijn. G DATA heeft deze technologie verwerkt in G DATA Business Solutions. ‘Malafide software voert bijna altijd bepaalde kenmerkende handelingen uit. Zo worden bij ransomware documenten versleuteld die gebruikers zelf niet snel zullen versleutelen. Ook gaat ransomware vaak zeer snel te werk, met tussenpozen van slechts enkele milliseconden, om slachtoffers geen kans te geven om in te grijpen’, aldus Willems.

Afwijkingen detecteren

‘Dit kenmerkende gedrag hebben wij geanalyseerd en op basis hiervan een gedragsprofiel opgesteld. De kunstmatige intelligentie in onze beveiligingsproducten kan hiermee ransomware herkennen zonder dat een signature nodig is’, legt de security evangelist uit. ‘Onze software is voorzien van een deep learning-algoritme dat continu alle handelingen die op een systeem worden uitgevoerd analyseert. Afwijkend gedrag wordt hierdoor direct opgemerkt.’

Dit proces wordt volledig automatisch uitgevoerd, waardoor de software zeer snel kan schakelen. ‘Worden bijvoorbeeld twee bestanden in slechts enkele milliseconden versleuteld? Dan is dit een belangrijke aanwijzing dat een aanval met ransomware gaande is. De software grijpt dan direct in en blokkeert de versleuteling van een derde bestand, plaatst de ransomware in quarantaine en beëindigt de aanval. De schade blijft in dit geval dus beperkt tot twee versleutelde bestanden, die uit een back-up terug te halen zijn.’

Ransomware versleutelt bestanden in enkele milliseconden

Zodra nieuwe ransomware of andere malware is gedetecteerd, wordt hiervoor alsnog een signature aangemaakt en opgeslagen in de cloud. Deze signature is hierdoor direct beschikbaar voor alle andere gebruikers van de beveiligingssoftware, zodat de kwaadaardige software voortaan wordt herkend voordat deze ook maar één handeling heeft kunnen uitvoeren. Dankzij de inzet van kunstmatige intelligentie kan onbekende kwaadaardige software in feite slechts één slachtoffer maken en nauwelijks schade aanrichten.

Cyberinbraken

Willems wijst echter ook op andere vormen van cyberaanvallen, die eveneens grote problemen kunnen veroorzaken. Denk aan cybercriminelen die inbreken om klantgegevens of intellectueel eigendom in handen te krijgen. Doorgaans merken beveiligingsproducten dit soort aanvallen op en maken ze er melding van in rapportages of via security alerts. In de praktijk worden beveiligingsoplossingen volgens de security evangelist echter te weinig gemonitord, waardoor signalen pas laat of zelfs geheel niet worden opgemerkt.

‘Een goed voorbeeld is een recente cyberaanval op een cybersecuritybedrijf, waarbij een aanvaller verkeer naar een beveiligde portal van het securitybedrijf wist te onderscheppen. Hierdoor kon hij onder meer inloggegevens en documenten van klanten inzien. Het securitybedrijf monitort zeer actief zijn eigen beveiliging en detecteerde de aanval in een vroegtijdig stadium, waardoor de aanval snel werd afgeslagen en de schade beperkt bleef’, aldus Willems. ‘Helaas beschikken veel bedrijven in de praktijk niet over de mankracht, het geld en de middelen om hun beveiligingsoplossingen op dit niveau te monitoren.’

Security Operations Centers

Bedrijven kunnen de monitoring van dergelijke oplossingen ook uitbesteden aan een beveiligingsbedrijf, dat hiervoor Security Operations Centers (SOC’s) heeft. ‘Een SOC wordt permanent bemand en analyseert alle securitymeldingen van klanten. Dit biedt bedrijven de zekerheid dat beveiligingsincidenten snel worden opgemerkt. Zelf kunnen ze zich volledig richten op hun kernactiviteiten. G DATA biedt dergelijke dienstverlening aan via G DATA Advanced Analytics’, aldus Willems. ‘Uiteraard zijn aan dergelijke dienstverlening kosten verbonden. Maar die vallen in het niet bij de schade die ontstaat als een productiefaciliteit moet worden stilgelegd na een cyberaanval.’

Link 1 2018

Willems benadrukt dat bedrijven nooit uitsluitend op antivirusoplossingen moeten inzetten. Een combinatie van verschillende beveiligingstechnieken is noodzakelijk om de kans slachtoffer te worden van een cyberaanval te minimaliseren. ‘Denk aan een firewall die pogingen van aanvallers blokkeert om systemen van buiten het netwerk te benaderen. Of aan het inzetten van bijvoorbeeld een SOC, maar ook aan een back-up die, als het toch fout gaat, de mogelijkheid geeft beschadigde of vernietigde bestanden te herstellen.’

Artikel uit Link 1 2018 meer informatie over machine learning